今日は、差出人を詐称したメールが来たという種類の問い合わせが多いので、

今一度、以前の記事をリライトしてアップします。

webarinaさんからは、注意喚起のメールも配信されていました。

いただいた問い合わせには、他のホスティング会社も特定なくあったので、

全国的なことのように思います。報道はされていないようですが・・・。

ウイルスバスタークラウドさんからも、案内きました。

そもそも、

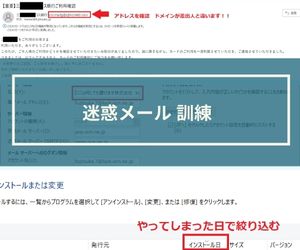

outlook 差出人は信じてはいけない!!表示は、如何様にも書き換えられます!!

差出人、名前の横のメールアドレスを見ましょう。ドメインが差出人のものではない。

名前には、メールアドレスだって記入出来ます。

例 ちゃんとした会社 chantshitakaisixya.co.jp<waruiwarui.gmail>

確認すべきは、カギカッコの中のメールアドレス、本文ではない!差出人のカギカッコの中のメールアドレスの確認を!!

大事なこと、リンクをクリックしては、いけません。

ID/PW、絶対入力しては、ダメ。

添付ファイル

wordに見えても、

exe

PDFに見えても、

exe

→実行ファイルになっているものがあります。

ZIPファイルはウイルスチェックが出来ないので、特に注意

心配が残った時は、ウイルスチェック、

コントリールパネル→プログラムの追加削除 にて環境の確認も行っておいたほうが良いかと思います。

パソコンのレジストリーの奥に潜むもの・・・というのもあるので、

どうしても、不安がぬぐえない場合は、(ここ、断定難しいですが、

初期化するなどの行為をと、お話してます。

インターネットに絶対大丈夫は、残念ながら、ありません。

ZIPは中身をウイルススキャンできないので、注意。

UTMも、ウイルス対策ソフトもすりぬけて、

SPAMにも入らないということも、発生してます。

高いUTMを買っても、すり抜けて来ます。一部官公庁では、ZIPを受け取らないという策が講じられているところもあります。(ZIPパスワードに意味がない、リスクは同じという考え方。むしろ、すり抜けてくるリスクの方が高いという考え方だそうです)

基本的ですが、不審な添付ファイルは開かない。

常日頃から、

信用できる相手からの添付のデータであっても、

添付ファイルは、どこかに一旦保存したのち、右クリックし、

”セキュリティ猛威のスキャン”。必須アクションにしておくというの癖にしましょう。

ダブルクリックして開くのは、NGアクションです。

添付されてきたexe実行ファイルを動かしてしまった時は、

まずは、パソコンをシャットダウン。

いきなり電源を抜くなどはしないように。

スタートボタン→電源→シャットダウン。

落ち着いて、深呼吸。

添付ファイルを開いてしまった時の初動は、まずは落ち着いて、ネットを切断。

LANケーブルを抜きましょぅって、言うけど、LANケーブルってどれって、バタつくようなら、シャットダウンください。無線でインターネットに接続されている場合も、切断に迷う用なら、シャットダウンです。

セキュリティの保守の契約されてる会社様は、そちらへお問い合わせください。

証拠保全だの、どこかの教科書に書いてありましたが、状況解析できるエンジニアがいない時は、ネット切断して次のアクションを。

後、ウイルススキャンを行いましょう。ウイルス対策ソフトを入れてない方は、せめてwindowsのディフェンダーを稼働させてください。

パソコンの操作も出来ない・・・なんて時は、

【Ctrl】キーと【Alt】キーと【Delate】キーを同時に押して【タスクマネージャー】で状況確認。ここなら、動いてしまった何かも、強制的に【終了】させることが出来る場合があります。

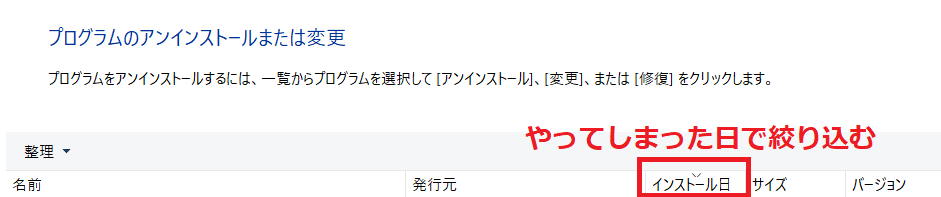

コントロールパネルの、【プログラムと追加と削除】で確認という方法も。

やってしまった日で絞り込む・・・というのも、知恵です。

インターネットの世界では、「これで安心ですね」はありません。ウイルスも進化してるってことは、常に、心の片隅に置いておきましょう。

最後に、outlookはプレビューオフ。

開封させて、そのメールアドレスが存在するかどうかを調べてる人たちもいます。

安易なメールパスワードも厳禁。のっとられて、加害者になってしまうこともあります。

プレビューオフだけでは防げないことも。

outlookの機能には差出人のメールアドレスを表示させることができません。

策が以下で紹介されてました。

『Outlookで(From:差出人メールアドレス)をビューに表示する方法』

これなら、閲覧ウインドゥオフ、メッセージのプレビューオフのまま、from 差出人の電子メールアドレスを確認できます。私も導入してみましたが、操作は、ちょっと面倒でしたが、プレビューオフでも差出人メールアドレス確認できるので、目安になりました。

※microsoft365、Microsoft Exchange Online利用者には不向きでした ソフトの同期がとれない 同期ナシなら可能ですが・・・。

いづれにしても、差出人の電子メールアドレスを確認する癖をつけておきたいアクションです。

ウイルスの98%は、メールからが、感染の起因だそうです。実行ファイルは押下してしまうと、どんなセキュリティ対策されていても、無力になってしまうことがあります。人の行いにおいて、ミスは常に起こり得るものって思っておく。ミスの後のアクションを訓練しておくというのも策です。

デジタル相さんがサイバー攻撃対策強化云々の記事読みましたが、皆が欲しい情報は、今今スグにできることは何?ってことなのではないのか。気を付けましょうじゃ、対策が立てられないですよね。長野の田舎より、ボトルレター。

追記 2022年3月3日

wwwとメールサーバを分けるという方法も一考です。

Google Workspaceでは、SPF、DKIM、DMARK を設定してメールのなりすましを防げます。

wwwはXserver、メールはGoogle Workspace 例

Google Workspace メリットは、迷惑メール、がっちりフィルタしてくれます。デメリットは、複数アカウントだと、コストがちょっと、気になります。ウェブページでフォームメールを利用の際は、工夫が必要です

以下は、メッセージのソースの表示 で、確認できます 以前にお客様からの依頼で検証に導入してみました そのまま、使っています

Google Workspaceでは、DKIM を設定してメールのなりすましを防げます

標準的な暗号化TLS

wwwはxserver メールは、Microsoft Exchange Online 例

こちらも、以前お客様からの依頼の検証で導入 そのまま使いっています。

spf dkim dmark設定しています。Microsoft Exchange Online契約に加えて、office365利用は必須と思ったほうが良いです こちらもウェブページでフォームメールを利用の際は、工夫が必要です

Microsoft 365 Microsoft Exchange Online利用時のメールのソース表示

Microsoft Exchange Online メールソフトの設定 暗号化TLS使用

メールソフトの設定に暗号化を導入していない場合、Gmail経由でメールを受け取ると、

メッセージのソースの表示 → SPF: NEUTRAL

SPF設定、送信方法も暗号化利用の場合、

SPF: PASS(IP:***.***.***.***)

多くのホスティング会社では、SPF設定は出来ても、Dkim、Dmarkの設定は行えない事の方が多いです。VPSは利用できるようですが、サポートをどこまで行ってもらえるかは不明。

※参考 画像、情報は、whois、nslookupで誰でも見れるので、記載しています。

移転にはリスクもあるので、今は、時期も含めて、慎重に、とでも書いておきます。

ここから先は、もう少し、情報も欲しいし、専門家の意見も聞きたい感じはします。

法人向けサーバの選択、お取引先の環境を考えて、選択を。(大きい会社との取引の多い会社さんは、注意して選択を)共有送信サーバ利用のホスティング、選択は、慎重に。

屋上屋(おくじょうおく)を架す・・・は、

ITの世界では、

屋上屋を重ねなければ、向こう岸には、渡れない。

渡れた気になっても、いけない、だって、すぐに、また、大河・・・。多層構造。